"Ein Zugriff auf Daten, wie wir ihn bisher noch nicht kannten"

Der Rechtswissenschaftler Tobias Singelnstein sieht das geplante neue Überwachungsgesetz als "den schwersten Grundrechtseingriff, den wir in der Strafprozessordnung zu Ermittlungszwecken haben werden". Einen solchen "manipulierenden" Zugriff habe es bisher noch nicht gegeben.

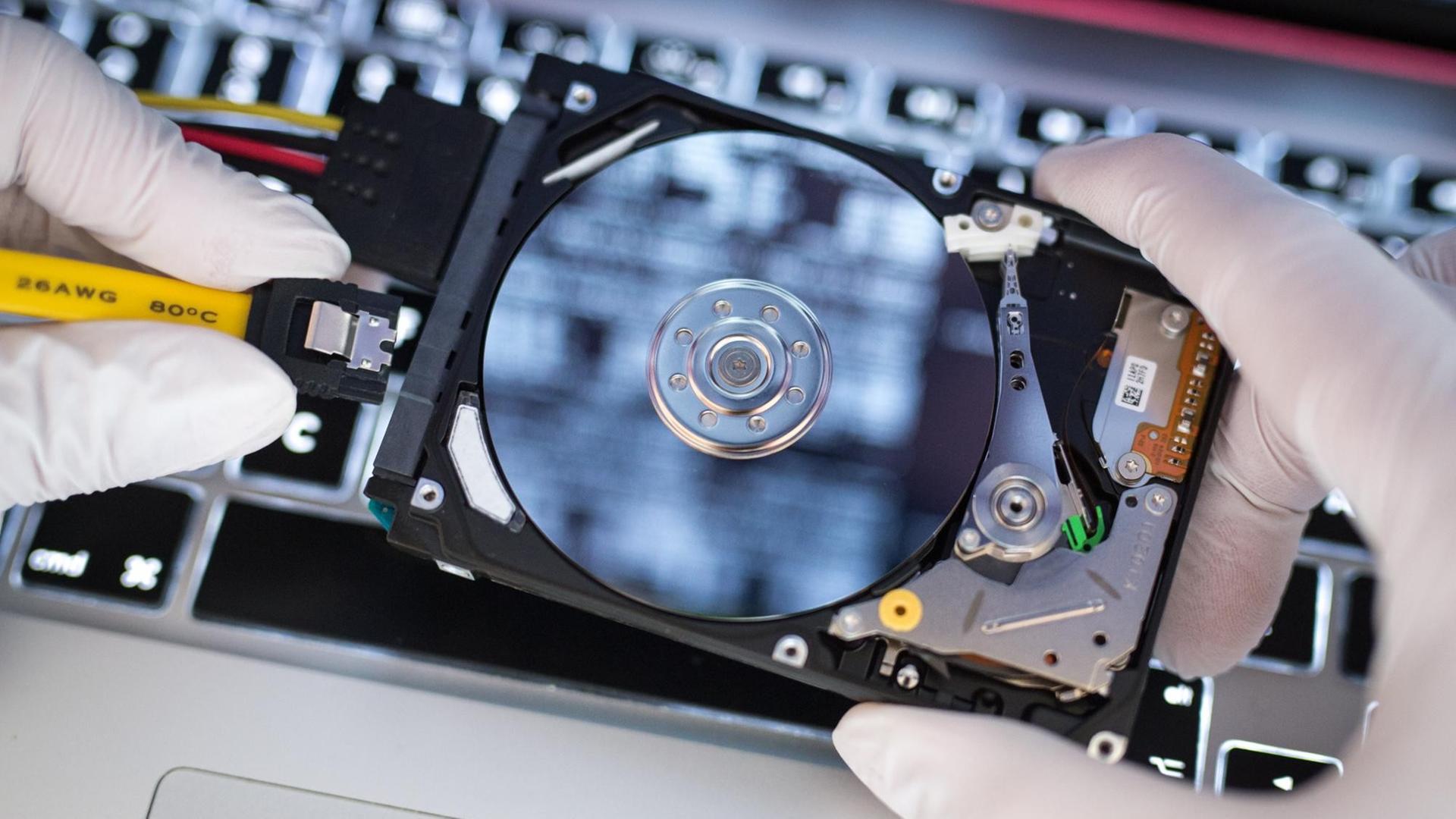

Der Bundestag will am heutigen Donnerstag ein neues, weitreichendes Überwachungsgesetz verabschieden. Damit sollen Ermittler leichter Zugriff auf die Daten von Handys und Computern erhalten können. Der sogenannte Staatstrojaner – eine heimlich installierte Schadsoftware zur Überwachung Verdächtiger – ist umstritten. Damit könnte zum Beispiel das verdeckte Mitlesen von WhatsApp-Nachrichten erlaubt werden oder auch die Durchsuchung ganzer Festplatten.

Der gläserne Bürger – wird das mit dem neuen Gesetz Wirklichkeit des Alltags in Deutschland? Der Rechtswissenschaftler und Kriminologe Tobias Singelnstein sieht die Pläne mit großer Skepsis:

"Was man hinsichtlich der Eingriffstiefe schon sagen muss, ist, dass das der schwerste Grundrechtseingriff ist, den wir in der Strafprozessordnung zu Ermittlungszwecken haben werden. Also das ist ein neues Instrument, was wir so bisher noch nicht haben. Und was einen Zugriff auf Daten ermöglicht, wie wir ihn bisher noch nicht kannten."

"Was man hinsichtlich der Eingriffstiefe schon sagen muss, ist, dass das der schwerste Grundrechtseingriff ist, den wir in der Strafprozessordnung zu Ermittlungszwecken haben werden. Also das ist ein neues Instrument, was wir so bisher noch nicht haben. Und was einen Zugriff auf Daten ermöglicht, wie wir ihn bisher noch nicht kannten."

"Da kann man ein Persönlichkeitsprofil erstellen"

In der Diskussion müsse man sich klar machen, welche Fülle von Daten man auf Computern oder auf dem Smartphone gespeichert habe – von Social-Media-Profilen über Kontodaten bis zu E-Mails:

"Da sieht man schon: Da kann man einen sehr, sehr umfassenden Überblick über das Leben einer Person bekommen. Da kann man ein Persönlichkeitsprofil erstellen – was sonst so einfach nicht möglich ist."

Das geplante Gesetz sieht 70 Tatbestände vor, bei denen der Einsatz des Staatstrojaners erlaubt werden könne – etwa Steuerdelikte, Computerbetrug oder Hehlerei.

"Da sieht man schon: Da kann man einen sehr, sehr umfassenden Überblick über das Leben einer Person bekommen. Da kann man ein Persönlichkeitsprofil erstellen – was sonst so einfach nicht möglich ist."

Das geplante Gesetz sieht 70 Tatbestände vor, bei denen der Einsatz des Staatstrojaners erlaubt werden könne – etwa Steuerdelikte, Computerbetrug oder Hehlerei.

Man müsse dabei genau differenzieren, erläutert Singelnstein: Es gebe einen Katalog für die sogenannte Quellen-Telekommunikationsüberwachung, bei der der Angriff auf den Rechner nur zum Zweck der Kommunikationsüberwachung geschehen dürfe. Der andere Bereich betreffe die Online-Durchsuchung, bei der die Überprüfung des kompletten informationstechnischen Systems vorgesehen sei. Im Fokus stünden dabei auch Delikte aus dem Bereich der mittleren Kriminalität:

"Da muss man sich natürlich fragen, ob auch für solche Verdachtssituationen ein derart schwerwiegender Grundrechtseingriff tatsächlich möglich sein soll."

"Da muss man sich natürlich fragen, ob auch für solche Verdachtssituationen ein derart schwerwiegender Grundrechtseingriff tatsächlich möglich sein soll."

"Manipulierender" und "heimlicher Zugriff" auf Daten

Singelnstein, Professor für Kriminologie an der Juristischen Fakultät der Ruhr-Universität Bochum, machte deutlich, welche Unterschiede zur bisherigen Vorgehensweise sich mit dem geplanten Gesetz ergeben würden:

"Das Neue ist, dass dieser Zugriff erstens in einer manipulierenden Weise erfolgt. Also das System wird eben mit einer Schadsoftware infiziert. Und das Zweite ist, dass das Ganze eben heimlich erfolgt. Der Betroffene bekommt es nicht mit. Und er kann sich in der Situation auch rechtlich nicht dagegen zur Wehr setzen und diese Maßnahme nicht überprüfen lassen. Im Nachhinein soll das dann möglich sein."

"Das Neue ist, dass dieser Zugriff erstens in einer manipulierenden Weise erfolgt. Also das System wird eben mit einer Schadsoftware infiziert. Und das Zweite ist, dass das Ganze eben heimlich erfolgt. Der Betroffene bekommt es nicht mit. Und er kann sich in der Situation auch rechtlich nicht dagegen zur Wehr setzen und diese Maßnahme nicht überprüfen lassen. Im Nachhinein soll das dann möglich sein."

(ue)